[프라임경제] 전 세계 금융기관을 공격하는 트로이목마 '다이어(Infostealer.Dyre)'가 맹위를 떨치고 있어 시만텍이 사용자의 각별한 주의를 강조했다.

지난해 등장한 '다이어' 트로이목마는 전 세계 1000개가 넘는 은행과 기업의 고객을 위협하며 현재 가장 강력한 금융사기 수단 중 하나로 떠올랐다.

미국, 영국 등 영어권 국가의 은행을 주요 공격 대상으로 삼는 다이어 트로이목마는 윈도우 컴퓨터를 표적으로 해 3대 웹 브라우저인 인터넷 익스플로러(Internet Explorer), 크롬(Chrome), 파이어폭스(Firefox)를 공격, 금융 및 기타 개인 정보를 탈취한다.

다이어 트로이목마는 주로 비즈니스 문서, 음성 메일, 팩스 메시지 등으로 위장한 스팸메일을 통해 확산된다.

사용자가 이메일의 첨부파일을 클릭하면, 악성 웹사이트로 연결돼 '어파트레 다운로더(Downloader.Upatre)'가 컴퓨터에 설치된다. 어파트레(Upatre)는 금융 사기 조직이 가장 많이 사용하는 정찰(reconnaissance) 툴로, 사용자의 컴퓨터에서 정보를 수집하고 보안 소프트웨어를 무력화시켜 다이어 트로이목마를 설치하는 교두보 역할을 한다.

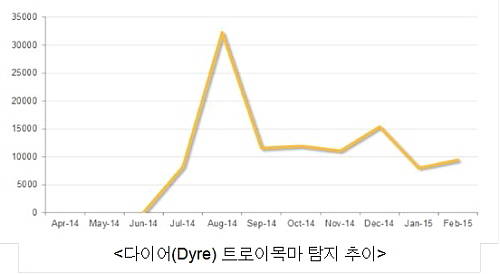

시만텍 보안위협대응센터(Symantec Security Response)에 따르면, 다이어 트로이목마의 감염 건수는 1년 전부터 급증했으며, 점차 공격 범위를 확장하고 있는 추세다. 작년 한해 동안 미국, 영국에서 가장 많은 공격이 탐지됐고, 한국에서도 발견된 것으로 조사됐다.

시만텍은 다이어 공격이 가장 활발한 시간을 위시해 배후 조직이 동유럽이나 러시아에 소재할 것으로 예측하고 있다. 실제 다이어 배후 조직의 C&C(Command-and-control) 인프라의 대부분이 이 지역에 있다.

그러나 해당 지역에서 발생하는 감염 사례는 상대적으로 적은 것으로 미뤄 가까운 곳에 있는 목표물을 타깃 삼기보다는 은밀하게 광범위한 지역에서 활동하려는 의도를 짐작할 수 있다.

다이어 트로이목마는 사용자의 웹 브라우저에 다양한 형태의 MITB(man-in-the-browser) 공격을 가해 로그인 정보를 탈취한다.

사전에 다이어 공격을 설정한 사이트 목록과 사용자가 방문한 모든 페이지를 대조한 뒤, 일치한 사이트가 발견되면 진짜 웹사이트와 비슷한 가짜 웹사이트로 연결하는 방법을 이용해 사용자의 로그인 정보를 수집하는 방식이다.

또한, 악성코드를 추가한 브라우저 창에 합법적인 웹사이트가 표시되도록 하는 방법으로 사용자의 로그인 정보를 뺏기도 한다. 일례로 이용자에게 컴퓨터의 인식을 위해 생년월일, PIN 코드, 신용카드 세부정보 등 추가 로그인 정보를 제공해야 계정을 확인할 수 있다는 내용으로 가짜 웹페이지를 표시하기도 한다.

윤광택 시만텍코리아 제품기술본부 이사는 "게임오버 제우스(Gameover Zeus), 샤이록(Shylock), 램니트(Ramnit) 등의 사이버 범죄 조직이 검거된 후 이로 인한 금융 위협은 줄어든 반면, 다이어가 새로운 보안 위협으로 빠르게 확산되고 있다"고 말했다.

이어 "피해를 막기 위해서는 항상 운영체제 및 보안 소프트웨어를 최신 상태로 유지하고, 특히 온라인 뱅킹 이용 시 웹사이트의 외관이나 활동에 수상한 점은 없는 지 각별한 주의를 기울여야 할 것"이라고 덧붙였다.